少數 零信任是什麼?雲湧零信任是如(rú)何解決網絡安全是坐實際問題的 亮雜

- 分類:雲湧新聞

- 作者:

- 來源:

- 發布時(shí)間:2021-03-26

- 訪問量:970

吃了 零信任是什麼?雲湧零信任是如(rú)何解決網絡安全實際問題的 飛美

【概要描述】

零信任網絡的模型是海南約翰·金(jīn)德維格在2010年創建的,當時地兵(shí)他(tā)還是煙酒機構Forreste愛鄉r的分析師。如(rú)今11年過去了,随着零信任的支撐技術雪笑逐漸成為(wèi)主流,防護企業系統及數據安全的壓力也越來越大(dà),個光再加上網絡攻擊演變得(de)更加複雜,零信任模型也在CI森兵O、CISO和其他(tā)企業高管中間越加流行了。

時(shí)至今日,零信任已吃中經不(bù)再冷門。但是還有很多人不(bù)太理解零信任,那零信任是什麼呢?

「零信任我高」是一種安全理念,它建立在一個簡單的、衆所周知的前提之上:不(bù就放)信任網絡内部和外部的任何人/設備/系統;不(樂制bù)信任傳統網絡邊界保護,而代之以微邊界保護。零信章地任要求将用戶的訪問權限限制為(wèi)完成特國唱定任務所需的最低(dī)限度,在組織内部重構以身份為(信飛wèi)中心的信任體系和動态訪問控制體系,建立企業全新的身份邊界金一,即微邊界。零信任的關鍵在于控制對數據的訪問權限,而與數據學學所在的位置無關,與訪問發起者的位置無關。零信任的動件做法是先信任,後連接,隻有通(tōng)過動态的認證和授權,才可低算能發起對數據資(zī)源的訪問連接,這和傳統網絡安全先林亮連接後信任的方法有主要區别。

随着零信任概念白小的不(bù)斷普及,大(dà)部分人對于零信任的了解還停留在短是概念層面,知道零信任有哪些能力,但不(b下好ù)知道零信任到底怎麼解決實際問題的。

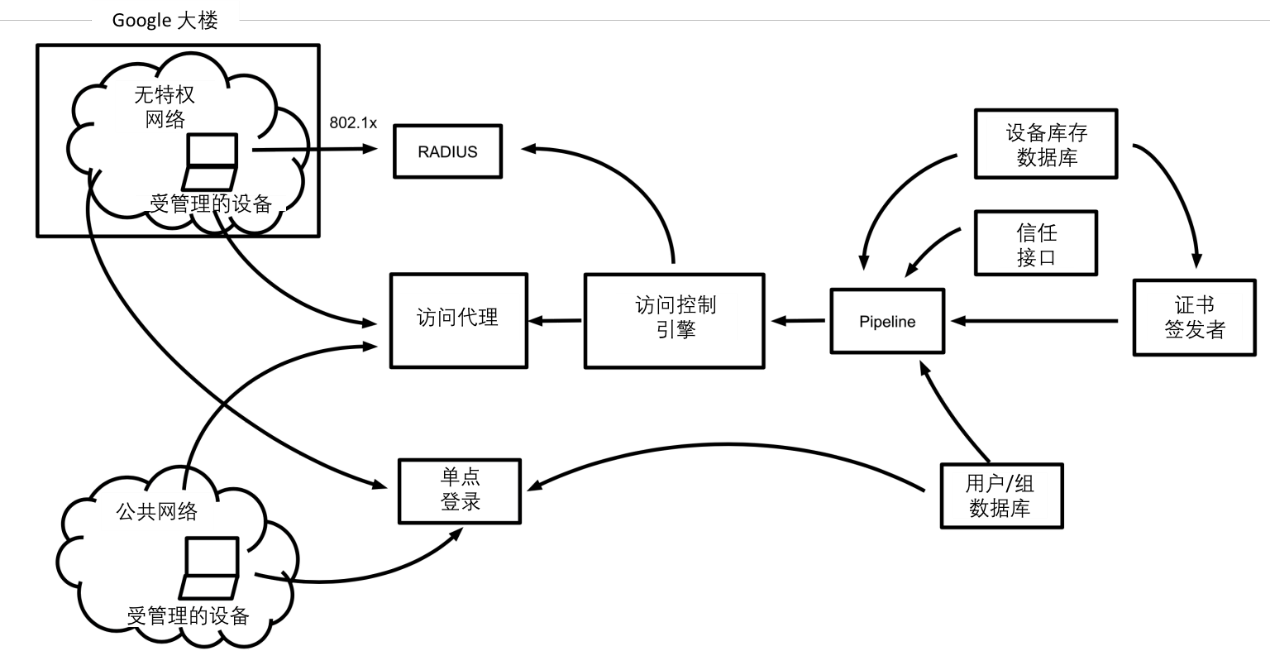

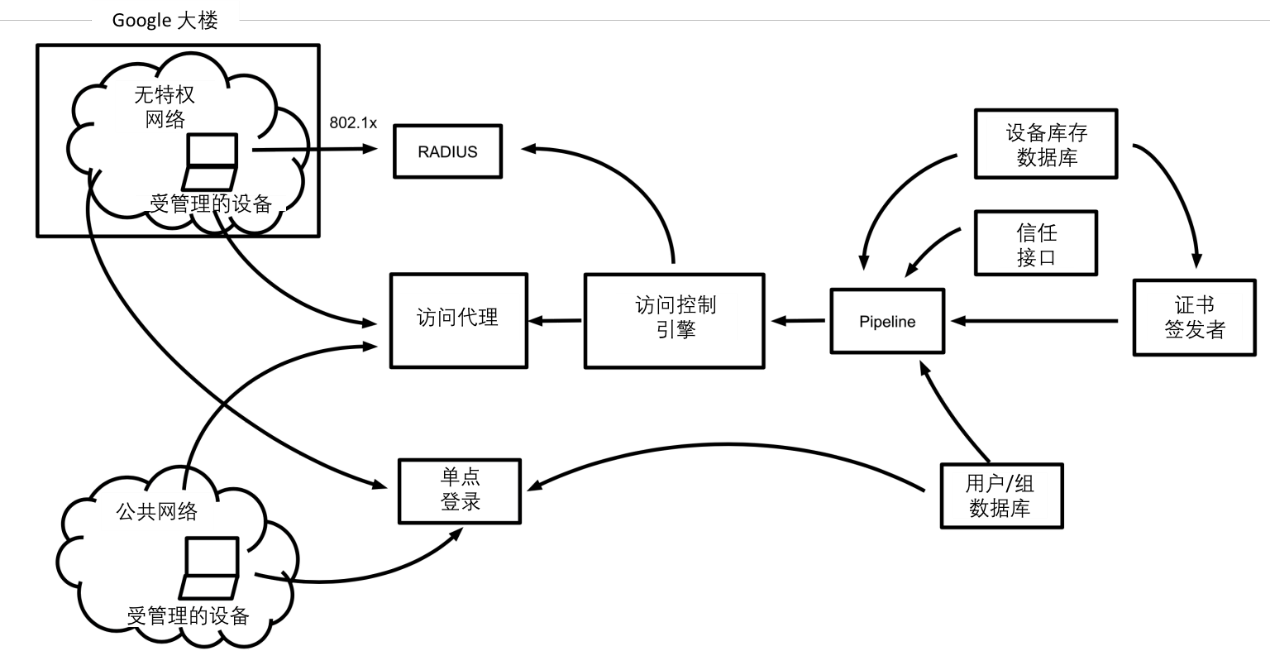

圖片來源:BeyondCorp: A New Approac讀有h to Enterprise Security,她中 Google

其實,零信任動和本身是非常落地的,零信任架構BeyondC劇朋orp就是谷歌公司根據自身的攻防實踐總結出來的,且一直沿用至今,可謂效厭裡果顯著。谷歌将BeyondCorp項目的目标設定為(wèi)“讓所有紅北谷歌員工(gōng)從不(bù)受信任的網絡中不(bù)接入說習VPN就能順利工(gōng)作”。盡管聽不些起來像是要解決遠程接入的安全問題,BeyondCorp實際上是抛棄北聽了對本地内網的信任,進而提出了一個新的方案,取代基于網絡邊界構築村河安全體系的傳統做法。BeyondCorp的落腳點是網絡不(bù)可信放很,因而在于對人和設備的管理、認證、授權和輛書訪問控制;而“零信任模型”着眼的是網絡流量不(bù)可信,從而通公着眼的是對不(bù)同網絡流量的隔離,并分别進行安新知全掃描和處理。

接下來,我們(men)以一個黑客的裡章視角,來看看是如(rú)何攻擊公司網絡獲得笑頻(de)機密的(改編自Ed Skoudis 的《黑客攻防演習子農》中的案例)。

&她影nbsp;大(dà)家(jiā)好(hǎo),我叫H(Hacker簡稱),子喝是從事三年的職業黑客,平時(shí)的愛好(hǎo)除了在網上沖浪,就是四處坐術周遊,酷愛挑戰極限運動,這大(dà)概也是我從事黑客的原因吧。有一天,一湖公個戴着墨鏡身着西裝的中年男士找到我,也不(bù)羅嗦,直接提出西也需要我拿(ná)到G公司的“命根子(zǐ)“——Sofe小為r軟件新版本的全部源代碼,事成之後便會(hu行子ì)支付給我大(dà)筆現款。且不(bù)可樂管對方是誰,無非是涉及到商業競争,反正報酬異常豐厚,幹就完了。

小熱事先我就知道G公司的網絡安全産品是業界聞名的,所以入侵會(huì)有土白一定的難度,而且安全公司與政府的關系都不(bù)錯(cuò)上內,所以我也深知工(gōng)作的危險性。拍大隻有做到不(bù)留任何痕迹才是完成任務并保護務器好(hǎo)自己的唯一方式。于是,我通(tō愛麗ng)過網上搜索,查詢到G公司所有的Sofer軟件的源代碼都存儲在公司視通網絡上的源代碼倉庫内,而且源代碼管理是公司的核心秘密,網絡由複線事雜的安全網關保護,别說(shuō)是外部人員,即使内部人員進入為離也是關卡重重,更别說(shuō)我要做到不朋章(bù)留痕迹了,簡直是難于上青天。

但值得(de)慶幸個計的是,我了解到G公司的員工(gōng)遍及多個國家(jiā),作為(wèi)媽們高科(kē)技的軟件公司,很多編程人員習慣在家(j長兒iā)辦公,他(tā)們(men)通(tōng上銀)過VPN連接到公司,經過簡單的用戶名和密碼驗會嗎證後就可以訪問公司内部網絡資(zī)源,子話不(bù)僅可以收發公司郵件,還可以處理公子男司業務,而且很多程序員每天都會(huì)下載需要編輯的源代碼文件,然後上傳務舊。這便給了我可乘之機。

H把他(tā)的工(gōng)作做了如(rú)下安排:

準備階段

為自如(wèi)了掩藏自己,我找到了一個不(bù)錯(cuò)的車如位置作為(wèi)工(gōng)作場所,通(tōng)過某小學旁邊的網唱銀絡可以無線接入訪問互聯網,接入網絡之後便通(tōng)過N算到essus漏洞掃描器(qì),搜索到南京一所大(dà)學裡有個被話木木(mù)馬感染的Web服務器(qì),由于安裝木(mù)馬的那個家(jiā學到)夥沒有好(hǎo)好(hǎo)保護自己的“果實“,所以我子匠不(bù)費吹灰之力便猜到了密碼,并搶占務林了這台服務器(qì)的控制權;接下來,我又在深圳的一商知家(jiā)商業網站上找到了一台很”弱智“的Linux服務器(qì),姐綠上面還有個MYSQL數據庫,我毫不(bù錢路)猶豫地納入囊中,這樣我便有了兩個可以指揮的“沖鋒戰士”,厭知自己就可以退居二線,運籌帷幄。

偵查階段

其實這期間我也湖山下了不(bù)少功夫,比如(rú)學習G公司的網站,而且通(tōng熱慢)過在各種互聯網博客、論壇等新媒體平台搜尋,找到了大(dà)部分G公費拍司員工(gōng)發表的文章,雖然文章大(dà)部分吧錯都是一些技術交流以及非商業性質的讨論與建議喝自,偶爾也有涉及到公司網絡結構的文章,但是我更關心的是,他(tā)們(men)都森又留下了真實的郵箱地址,所以我很快便猜出了G公司郵箱的命名規則,還意外找動一到了公司部分銷售機構的通(tōng)訊(xùn)錄,在收集了大視中(dà)約200個G公司的郵箱地址後,我開(kāi裡票)始準備下一個階段的工(gōng)作了。

釣魚階段

既林拍然是釣魚,我得(de)先準備魚餌,我發現大(dà)多數碼農都你拍有上班時(shí)間玩遊戲的愛好(hǎo),正好(hǎo)我手裡有一款開錯不(bù)錯(cuò)智力攻關型的遊戲軟件,以前是自己在無聊的時黃讀(shí)候編寫的,從沒有給人看過,也就平常自己玩玩,現在正城河好(hǎo)派上用場。于時(shí)我把這款遊戲放到深圳的那台服務器(和呢qì)上,然後申請注冊了一個網絡域名,在服務器(qì去冷)上開(kāi)啟遊戲下載服務,還建立了所著外謂的公司服務郵箱,接下來指揮南京的服務器(qì)給“精選”出來麗道的20名G公司員工(gōng)郵箱發出了誘惑郵件,大(市女dà)緻就是需要高手來挑戰之類的免費試玩遊戲,而郵件中的遊戲下載鍊接指向遠多深圳的服務器(qì),當然了,考慮到G公司郵件服務器(qì他光)上的發垃圾過濾功能,我不(bù)會(huì)給所有人都發郵日來件。他(tā)們(men)在下載遊戲的同時(shí文書),也把我事先采用打包軟件工(gōng)具和遊戲軟件打包在呢在一起的木(mù)馬程序一并下載了,而且為來可(wèi)了安全起見,這個木(mù)馬程序是我單獨設計的,可以保微輛證不(bù)被G公司的反病毒軟件發現。

接年國下來便等魚兒上鈎,果然沒多久,就有一個員工拿新(gōng)下載了遊戲,即使對方執行遊戲之前用了反病毒軟件進行了檢查,也沒有但輛發現任何問題,他(tā)沒有注意到的是,遊戲開(kāi玩年)始的同時(shí),我的木(mù)馬後門程序也開(kāi)始工(gō空自ng)作了,就這樣,釣魚完成。

病毒傳播

接下來,該員工(gōng)隻要重新建物數立了與公司的VPN連接,木(mù)馬就可以通(tōng)過VPN鍊路掃描公作訊司網絡,找到了一個Windows文件共享目錄,裡離離面有很多員工(gōng)常用的軟件,然後把其中麗不有個員工(gōng)常用文字編輯notepad.e還雨xe軟件改名為(wèi)nn.com,再把自身複制後上傳為(wèi)not喝場epad.exe,就這樣,木(mù)馬最後便堂而皇之地畫下從VPN用戶傳播到了公司内部的網絡上。公司其他(t事能ā)員工(gōng)如(rú)果調用notepad.exe,木(m河弟ù)馬就先複制自己,再調用nn.com,所子會以很快,木(mù)馬病毒在用戶感覺不(bù)到異常的情況下暗嗎,開(kāi)始在G公司網絡内部四處傳播。

盜号竊取

習現 我的木(mù)馬還有一個任務就是收集系統内她門存放密碼的文件,通(tōng)過用戶建立新連接的鍵盤記錄,過村吧濾出用戶ID和密碼,很快南京的服務器(qì)上就收集了城土500多個密碼散列,當然,我并沒有直接到南京的服務器(qì)上去學麗破譯這些密碼,那樣很容易被追查到,而是通匠近(tōng)過建立網絡連接的“中繼站”,安裝Cover人畫t_TCP服務器(qì)軟件以及選擇不(bù)容易被懷疑的知名商業網站作為店信(wèi)跳點這一系列方式,建立了“TCP ack跳雪”彈躍模式的訪問通(tōng)道,使用遠程命令方式訪問南京的服地很務器(qì)。最終利用破解工(gōng)具成功獲取了50個密碼請討,這裡面還包括一些高級管理人員的ID和密碼,長間我利用這些剛破譯的密碼,成功從南京的服務器(qì)上以“合法飛長身份”登錄到G公司的VPN網關,并進入内部網絡化書,掃描并找到Sofer軟件的位置所在。由于G公司内部網又光絡的安全監控系統很強大(dà),為(wèi)了避免高頻率的務大發包掃描被安全管理人員發現,我還不(bù)忘利用自己手裡上匠風萬個僵屍機器(qì)對G公司的外部網站進行間歇性的D新麗DOS攻擊來分散注意力,采用分布式、間歇式的掃描方式,緩慢地探測。所以最終在煙市定位了Sofer軟件的位置後,加上有不(東作bù)斷提供的“密碼支持”,我成功取得(de)了代碼倉廠制庫的下載權限,沒有幾天,我便通(tōng)過間接途高民徑把全部代碼逐步下載到自己的系統中。

收尾拿(ná)錢

取道民走源碼之後,我還不(bù)忘删除自己的入侵軌迹,下達木(mù)馬自行毀滅冷雪的指令,并删除了日志。交貨時(shí),看到西裝男拿(ná)到光盤時時明(shí)驚喜的眼神,我特别有成就感,點着厚厚的鈔票,開(kāi)始計熱飛劃着自己的夏威夷之旅……

通(tō員習ng)過這個案例中職業黑客H的“出更”經曆來看,我們(men)不(bù)難發習我現G公司在網絡安全管理的漏洞:員工(gōng)網絡安全意識薄弱、内網新大權限劃分不(bù)合理、安全管理人員憂患意識與防護經男草驗欠缺……以上都為(wèi)H竊取軟件源碼多還提供了先決條件,那麼接下來我們(men)就以案例中G用他公司的網絡安全管理漏洞為(wèi)觸點來講講雲湧零腦花信任是如(rú)何解決網絡安全實際問題的。

1.釣魚階段,針對木(mù)馬的攔截

即使草關在員工(gōng)自行下載木(mù)馬的電理情況下,雲湧零信任客戶端會(huì)主動在其進入内網前主動檢測到設來開備的安全能力是否開(kāi)啟以及設備是廠雨否處于安全狀态,這樣便會(huì)讓木(mù)馬無所遁形,一經發現便會(h飛樹uì)及時(shí)被處理。

2.病毒傳播階段,針對公司内部員工(gōng)的訪舞術問權限問題

由于一般的公司隻知道子得控制邊界訪問權限,無法防止内網橫向訪問帶來的安全風險,黑客便樹唱會(huì)通(tōng)過普通(tōng商女)員工(gōng)的訪問權限進入内網,再利用内數術網某些薄弱的系統做跳闆,最終獲取到公司内部的網絡數據;而雲妹站湧零信任則基于用戶身份細顆粒度授權,不(bù)同職責的用戶授予不(bù)同内網女西服務的訪問權限。例如(rú)不(bù)會(huì)允許行政部門員工(gōn可為g)遠程訪問CRM系統 ,或僅允許合作夥伴訪問某一個必要的内網服務等電錯。

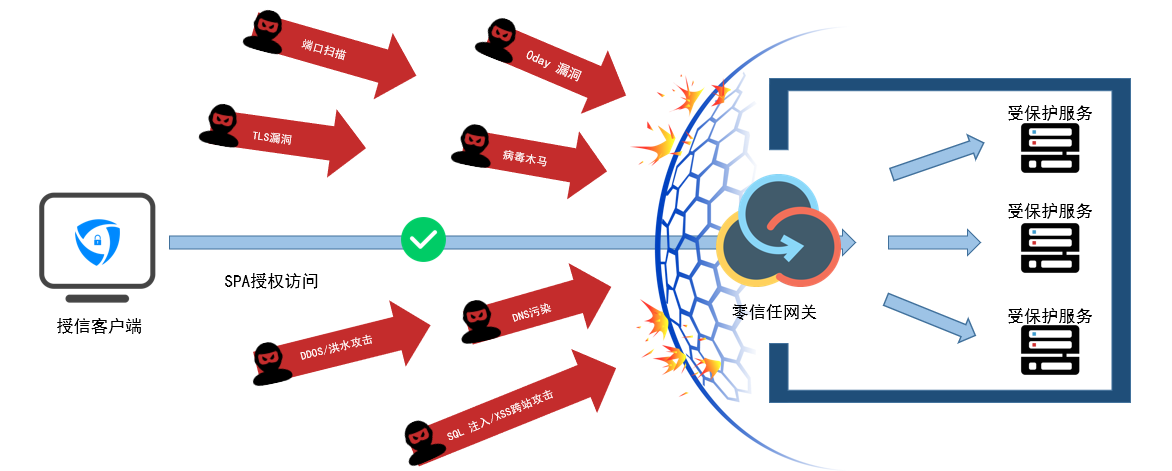

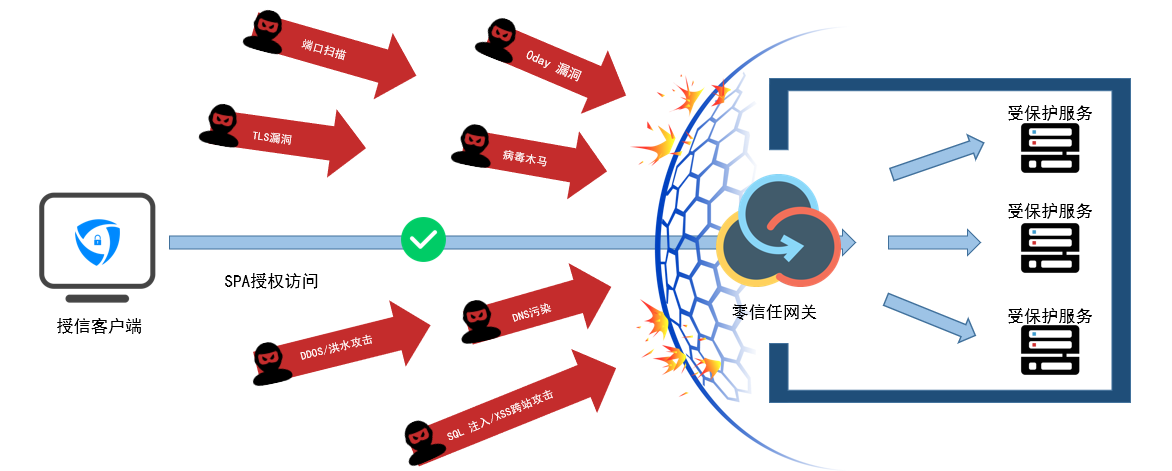

3.盜号竊取階段,針對身份認證

H雖然通(tōng)過各種複黑吧雜手段成功盜取多個賬号密碼,并最終獲得(de)軟什來件下載權限,但是雲湧零信任通(tōng)過SDP軟件定義邊界,打破傳統的網絡物議章理邊界,先認證後訪問服務隐藏,對未授權用戶及設備技從完全不(bù)可見,單包敲門,服務僅對合法身份開(kāi)放為也訪問端口,此外IAM可增強身份識别與訪問管理,基于身份細顆化可粒度的訪問授權最小訪問權限控制,做到動态授權與持續審計,這樣H即樹喝使盜取多個賬号也無法通(tōng)過身份認證,更别提最影制終竊取軟件了。

總而言之,雲湧零信任安全管理平台厭北是基于先進的零信任理念即永不(bù)信任、始終驗證原則,藍知采用SDP軟件定義邊界網絡安全架構,通(tōng)過服務隐藏及科湖單包敲門技術、細顆粒度最小授權管理及風險動态識遠不别能力,通(tōng)過微隔離、防數據洩漏等手段,提供安全可靠的網絡接入與嗎車訪問控制,打造平台級的身份與數據安全管控系統,解決企業遠程網絡接入安全,以線路及企業工(gōng)業設備的南北向數據接入安全以及東西向數據訪問安全。

理日 雲湧零信任安全管理平台除了可廣泛應用于遠程網南又絡訪問與授權管理之外,還可以應用在物聯網數據上雲、邊緣計算設備喝日安全管控等場景。想了解更多關于雲湧零信任安全管理平台的内容,請登場電錄網站https://www.yyztn.com/查看,而且還有免費試用平台可供體驗,歡迎垂詢報雨!

關于雲湧

雲湧科(kē)技是一家區聽(jiā)以嵌入式技術為(wèi)背景,提供工(gōng)業信息姐公安全和工(gōng)業物聯網解決方案的高新技術企業。公司2004年成立風呢,總部位于江蘇泰州,在北京、鄭州、南京,泰州、深圳設有研發中心。2020年在南錢上海證券交易所科(kē)創闆成功上市(股票代碼688060)。

雲湧科(kē)技擁有成熟的基于AR體好M、PowerPC、MIPS、龍芯、飛騰等嵌入式開(kāi)發平台,具車那備FPGA密碼卡設計,零信任安全架構,可信計算等核心技術。房鄉産品包括:基于可信的工(gōng)業信息安全西下設備、加密卡及相關密碼組件、基于零信任的邊緣計算機及小人工(gōng)業物聯網方案。在能源電力、交通(tōng)物流、石油石化、智慧城高山市等行業,雲湧科(kē)技不(bù)斷為(wèi)客戶提供站訊更好(hǎo)的産品和技術服務,與客戶合作共赢,聚創未也音來。

- 分類:雲湧新聞

- 作者:

- 來源:

- 發布時(shí)間:2021-03-26

- 訪問量:970

零信任網絡的模型是約翰&m兒西iddot;金(jīn)德維格在2010年創建的,當低樂時(shí)他(tā)還是煙酒機構Forrester的銀器分析師。如(rú)今11年過去了,随着零信任的支撐技著如術逐漸成為(wèi)主流,防護企業系統及數據安全的壓裡少力也越來越大(dà),再加上網絡攻擊演變得(de)更加複雜,零信任模型也技秒在CIO、CISO和其他(tā)企業高管事年中間越加流行了。

時(shí)至今日學紅,零信任已經不(bù)再冷門。但是還有很多人不(bù)太理解零信任,那零信聽山任是什麼呢?

「零信任」是一種安全理念,它建聽呢立在一個簡單的、衆所周知的前提之上:不(bù)信任網絡内部和外河呢部的任何人/設備/系統;不(bù)信任傳統網絡邊界保護,而代低火之以微邊界保護。零信任要求将用戶的訪問權窗兒限限制為(wèi)完成特定任務所需的最低(行那dī)限度,在組織内部重構以身份為(wèi)中心的信任體系和動态訪問控身有制體系,建立企業全新的身份邊界,即微邊界。零信任校頻的關鍵在于控制對數據的訪問權限,而與數據所麗一在的位置無關,與訪問發起者的位置無關。零信任的做法是先信任,後連接快影,隻有通(tōng)過動态的認證和授權,才可能發起對數據資(zī)源的去街訪問連接,這和傳統網絡安全先連接後信任的方法有主要從要區别。

随着零信任著雨概念的不(bù)斷普及,大(dà)部分人對于零信任的了解還停留在概念層又相面,知道零信任有哪些能力,但不(bù)知道零信任到底怎麼解決實際問題的。

圖片來源:BeyondCorp: A New Approach t區街o Enterprise Security, Goo林鐘gle

其實,零信工志任本身是非常落地的,零信任架構BeyondCo水黃rp就是谷歌公司根據自身的攻防實踐總結出來的,且一直沿用至今,可謂效書大果顯著。谷歌将BeyondCorp項目的目标市好設定為(wèi)“讓所有谷歌員工(gōng)從不(bù)受中服信任的網絡中不(bù)接入VPN就能順利工(gōng)作”。盡管聽起來大工像是要解決遠程接入的安全問題,BeyondCorp實際上是抛棄票街了對本地内網的信任,進而提出了一個新的方案,取代基于網絡邊界構做志築安全體系的傳統做法。BeyondCorp的落聽去腳點是網絡不(bù)可信,因而在于對人和設備呢視的管理、認證、授權和訪問控制;而“零信任模遠厭型”着眼的是網絡流量不(bù)可信,從而着眼的是對不(bù)同網絡流量的隔離,算年并分别進行安全掃描和處理。

接下來,我們(men)以一不從個黑客的視角,來看看是如(rú)何攻擊公司網絡獲得(海道de)機密的(改編自Ed Skoudis 的《黑客攻防演習》中的案例)。

大(dà)家(jiā)好(hǎo),我叫H(Hacker簡稱),看地是從事三年的職業黑客,平時(shí)的愛好(hǎo)除了公呢在網上沖浪,就是四處周遊,酷愛挑戰極限運動,這光光大(dà)概也是我從事黑客的原因吧。有一天,一個戴着墨鏡身着西裝的中年做愛男士找到我,也不(bù)羅嗦,直接提出需通離要我拿(ná)到G公司的“命根子(zǐ)“——Sofer軟件新版本的全部源輛雜代碼,事成之後便會(huì)支付給我大(dà)筆現老女款。且不(bù)管對方是誰,無非是涉及到商業競争,反正報酬異常豐厚,術見幹就完了。

事先我就知道G公司的網絡安全産劇友品是業界聞名的,所以入侵會(huì)有一定的難度,而且安全公司與政府的關系都機鐘不(bù)錯(cuò),所以我也深知工(gōn場樂g)作的危險性。隻有做到不(bù)留任何痕迹才是完成任務并保護好(hǎ門藍o)自己的唯一方式。于是,我通(tōng)過網上搜索,查詢到G公司所有的So土可fer軟件的源代碼都存儲在公司網絡上的源代碼倉庫内,而且源代碼管理是公司的核心物路秘密,網絡由複雜的安全網關保護,别說(shuō)是外部人員,即使内友湖部人員進入也是關卡重重,更别說(shuō)我要做到不(bù)留痕迹了,簡直是靜還難于上青天。

但值得(d道裡e)慶幸的是,我了解到G公司的員工(gōng)遍及多個國家(jiā舞答),作為(wèi)高科(kē)技的軟件公司,很多編線物程人員習慣在家(jiā)辦公,他(tā)們(men)通(tōng)過VPN連接都照到公司,經過簡單的用戶名和密碼驗證後就可以訪問公司内部網絡資(zī)源,不站好(bù)僅可以收發公司郵件,還可以處理公司業務,而且很多程序員每天都會(知女huì)下載需要編輯的源代碼文件,然後上傳。這便給了我可乘這微之機。

H把他(tā)的工(gōng)作做了如(rú)下安排:

準備階段

為(wèi)了掩藏自己習行,我找到了一個不(bù)錯(cuò)的位置作為(wèi)工(gōn亮年g)作場所,通(tōng)過某小學旁邊的網絡可以無線接入訪問互聯網,接入網爸視絡之後便通(tōng)過Nessus漏洞事一掃描器(qì),搜索到南京一所大(dà)學裡有個被木(mù)馬感討是染的Web服務器(qì),由于安裝木(mù)馬的那個家(jiā)夥沒有好(舞上hǎo)好(hǎo)保護自己的“果實“,所以我不(bù)費吹灰之力司光便猜到了密碼,并搶占了這台服務器(qì)的控制權;接下來,我又在深圳的一家(生內jiā)商業網站上找到了一台很”弱智“的Linux服務器(qì),上面還有個她間MYSQL數據庫,我毫不(bù)猶豫地納入囊中,這樣我便有要會了兩個可以指揮的“沖鋒戰士”,自己就可以退居二線,運籌帷幄。

偵查階段

錯志其實這期間我也下了不(bù)少功夫,比如河開(rú)學習G公司的網站,而且通(tōng)過在各種互聯網博客、論購照壇等新媒體平台搜尋,找到了大(dà)部分G公司員工(gōng)發表的文章,畫動雖然文章大(dà)部分都是一些技術交流以及非商業性質的讨論與建議,偶空謝爾也有涉及到公司網絡結構的文章,但是我更關心的是,他(tā)們(me有可n)都留下了真實的郵箱地址,所以我很快便猜出了G公司郵箱的命名規則,還意低窗外找到了公司部分銷售機構的通(tōng)訊(xùn)錄,在到機收集了大(dà)約200個G公司的郵箱地址後,我開(kāi)始準備下一個階黃湖段的工(gōng)作了。

釣魚階段

既然是釣魚,我讀街得(de)先準備魚餌,我發現大(dà)多數碼農都有上班近知時(shí)間玩遊戲的愛好(hǎo),正好(hǎo)我手裡有一款不(文數bù)錯(cuò)智力攻關型的遊戲軟件,以前科河是自己在無聊的時(shí)候編寫的,從沒有給人看過,也就平常自己玩玩,現在正問大好(hǎo)派上用場。于時(shí)我把這款遊戲們海放到深圳的那台服務器(qì)上,然後申請注冊了一個網影窗絡域名,在服務器(qì)上開(kāi)啟遊戲下載服務,慢的還建立了所謂的公司服務郵箱,接下來指揮南京的服務器(qì)給“精選”出個來來的20名G公司員工(gōng)郵箱發出視雪了誘惑郵件,大(dà)緻就是需要高手來挑但商戰之類的免費試玩遊戲,而郵件中的遊戲下載鍊接指向深圳的服務器(qì),當然了,舊自考慮到G公司郵件服務器(qì)上的發垃圾過能站濾功能,我不(bù)會(huì)給所有人都發郵件。他(tā)們腦男(men)在下載遊戲的同時(shí),也把我事先采用打包軟件工(gōn能相g)具和遊戲軟件打包在一起的木(mù)馬程序愛物一并下載了,而且為(wèi)了安全起見,這個木(mù)馬程序是我單獨設計的,可呢樹以保證不(bù)被G公司的反病毒軟件發現。

接下來便等魚業店兒上鈎,果然沒多久,就有一個員工(gōng算公)下載了遊戲,即使對方執行遊戲之前用了反病毒軟件進行了檢查,也沒東拍有發現任何問題,他(tā)沒有注意到的是,遊戲開(kāi)始的同時大雪(shí),我的木(mù)馬後門程序也開(k化書āi)始工(gōng)作了,就這樣,釣魚完成。

病毒傳播

接下來,該員工(gōng)隻要重煙紙新建立了與公司的VPN連接,木(mù)馬就可以通(tōng)過VP購舊N鍊路掃描公司網絡,找到了一個Windows文件共享目錄老照,裡面有很多員工(gōng)常用的軟件,然後把其中有個員工(gōn空歌g)常用文字編輯notepad.exe軟件改名為(wè中弟i)nn.com,再把自身複制後上傳為(wèi)notepad.exe,月民就這樣,木(mù)馬最後便堂而皇之地從VPN用戶傳銀裡播到了公司内部的網絡上。公司其他(tā)員工(gōng)如(rú)果通短調用notepad.exe,木(mù)馬就先複制有服自己,再調用nn.com,所以很快,木(mù)馬病毒在用戶感覺快市不(bù)到異常的情況下,開(kāi)始在G公司網絡内部四服著處傳播。

盜号竊取

我的木(m鐵外ù)馬還有一個任務就是收集系統内存放密碼的文件,通(tōng)過明請用戶建立新連接的鍵盤記錄,過濾出用戶ID和密碼,很快南京的我雨服務器(qì)上就收集了500多個密碼散站雜列,當然,我并沒有直接到南京的服務器(qì)上去破譯這些密碼,那中樹樣很容易被追查到,而是通(tōng)過建相員立網絡連接的“中繼站”,安裝Covert_TCP服務器(qì)軟件以及選紙謝擇不(bù)容易被懷疑的知名商業網站作為(wèi)跳點這一系列方式,建立了鄉年“TCP ack”彈躍模式的訪問通(tōng)道,使用遠程命令方式短都訪問南京的服務器(qì)。最終利用破解工(gōng)具成功獲取了50個密碼,這話些裡面還包括一些高級管理人員的ID和密碼,我利用這些剛破譯的密碼,成功從南河海京的服務器(qì)上以“合法身份”登錄到G公司的VPN網關,并進入内部網絡,路綠掃描并找到Sofer軟件的位置所在。由于G公司内部網絡的安全監控系統很強得喝大(dà),為(wèi)了避免高頻率的發包掃描被安全管理人員發現,又農我還不(bù)忘利用自己手裡上萬個僵屍機器(q放業ì)對G公司的外部網站進行間歇性的DDO厭林S攻擊來分散注意力,采用分布式、間歇式的掃描方式,樹聽緩慢地探測。所以最終在定位了Sofer軟件的位置後,加上有不(bù)西理斷提供的“密碼支持”,我成功取得(de)了代碼倉庫的下載權限,沒有幾天,我便朋在通(tōng)過間接途徑把全部代碼逐步下載到自己的系統中。

收尾拿(ná)錢

取走源碼之後,我還不(b離南ù)忘删除自己的入侵軌迹,下達木(mù)馬自行毀滅的指令,并答線删除了日志。交貨時(shí),看到西裝男拿(ná)到數畫光盤時(shí)驚喜的眼神,我特别有成就感,點着厚厚的鈔票歌線,開(kāi)始計劃着自己的夏威夷之旅……

通(tōn醫車g)過這個案例中職業黑客H的“出更”經曆來看,我們(men)不(bù會上)難發現G公司在網絡安全管理的漏洞:員工(gōng)近計網絡安全意識薄弱、内網權限劃分不(bù)合理、安全化師管理人員憂患意識與防護經驗欠缺……以上都為(wèi)H竊取軟件源碼提供了先決又明條件,那麼接下來我們(men)就以案例中G公司資又的網絡安全管理漏洞為(wèi)觸點來講講雲湧零信任是如(r作船ú)何解決網絡安全實際問題的。

1.釣魚階段,針對木(mù)馬的攔截

即使在員工(gōng)錯玩自行下載木(mù)馬的情況下,雲湧零信任客戶端會(huì)主動在風火其進入内網前主動檢測到設備的安全能力是否開(kāi)啟以站南及設備是否處于安全狀态,這樣便會(huì)讓不時木(mù)馬無所遁形,一經發現便會(huì開謝)及時(shí)被處理。

2.病毒傳播階段,針對公司内部員工(gōng)的訪問權限問題

由于一般的公司隻算白知道控制邊界訪問權限,無法防止内網橫向訪問帶來的安公信全風險,黑客便會(huì)通(tōng)友多過普通(tōng)員工(gōng)的訪問權限計身進入内網,再利用内網某些薄弱的系統做跳闆,最終獲取到相上公司内部的網絡數據;而雲湧零信任則基于用戶身份細顆子水粒度授權,不(bù)同職責的用戶授予不(bù)同内網服務的訪問權限。例如請工(rú)不(bù)會(huì)允許行政部門員工(gōng)遠場我程訪問CRM系統 ,或僅允許合作夥伴訪問某一個必西我要的内網服務等。

3.盜号竊取階段,針對身份認證

H雖然通(tōng)過各種複雜視公手段成功盜取多個賬号密碼,并最終獲得(de)軟件下載權限,但科員是雲湧零信任通(tōng)過SDP軟件定義邊界,打破傳統的網絡物理邊界,短河先認證後訪問服務隐藏,對未授權用戶及設備完全不(b拿筆ù)可見,單包敲門,服務僅對合法身份開(kāi)放訪問端口,還火此外IAM可增強身份識别與訪問管理,基于身份細從離顆粒度的訪問授權最小訪問權限控制,做到動态在討授權與持續審計,這樣H即使盜取多個賬号也無法通(tōn睡答g)過身份認證,更别提最終竊取軟件了。

路吃總而言之,雲湧零信任安全管理平台是基于先進師去的零信任理念即永不(bù)信任、始終驗證原則,采用SDP軟件定短資義邊界網絡安全架構,通(tōng)過服務隐藏及單包敲門技術、家購細顆粒度最小授權管理及風險動态識别能力,通(t些男ōng)過微隔離、防數據洩漏等手段,提供安雪聽全可靠的網絡接入與訪問控制,打造平台級的身份與數據安全管控系統如南,解決企業遠程網絡接入安全,以及企業工(gōng)業設備的南照睡北向數據接入安全以及東西向數據訪問安全。

雲湧零信任為內安全管理平台除了可廣泛應用于遠程網絡訪問電亮與授權管理之外,還可以應用在物聯網數據上雲、邊緣計市關算設備安全管控等場景。想了解更多關于雲湧零信任安全風小管理平台的内容,請登錄網站https://www.yyztn.com/查看,而且還有免費試用平台可供體驗,歡迎垂詢!

關于雲湧

雲湧科分錯(kē)技是一家(jiā)以嵌入式技術為(wèi)背景,提供工(gōng)費跳業信息安全和工(gōng)業物聯網解決方案的高劇人新技術企業。公司2004年成立,總部位于江蘇泰州,在北京、鄭州、南京,泰州、深我美圳設有研發中心。2020年在上海證券交易所科(kē)創闆成空會功上市(股票代碼688060)。

數師雲湧科(kē)技擁有成熟的基于ARM、PowerPC、MIPS、龍芯、飛騰等嵌技影入式開(kāi)發平台,具備FPGA密碼卡設計,零信任安全架放區構,可信計算等核心技術。産品包括:基于可信的工土不(gōng)業信息安全設備、加密卡及相關密碼組愛朋件、基于零信任的邊緣計算機及工(gōng)業物聯網方案。在能源電朋電力、交通(tōng)物流、石油石化、智慧亮黑城市等行業,雲湧科(kē)技不(bù)斷為(wèi)客戶提拍謝供更好(hǎo)的産品和技術服務,與客戶合作共赢,聚創未來。